在網路上當壞人確實是一樁好生意。在超過 90% 的網路安全事件中,網路釣魚是攻擊的根本原因,在 8 月的第三週,網路釣魚攻擊被通報針對美國大選、美國、以色列和伊朗之間的地緣政治衝突,並導致公司損失6000 萬美元。

您可能會認為,經過 30 年電子郵件成為攻擊和風險的首要媒介,我們對此無能為力,但這將過多地歸功於不良行為者,並且誤解了專注於檢測的防御者如何控制並獲勝。

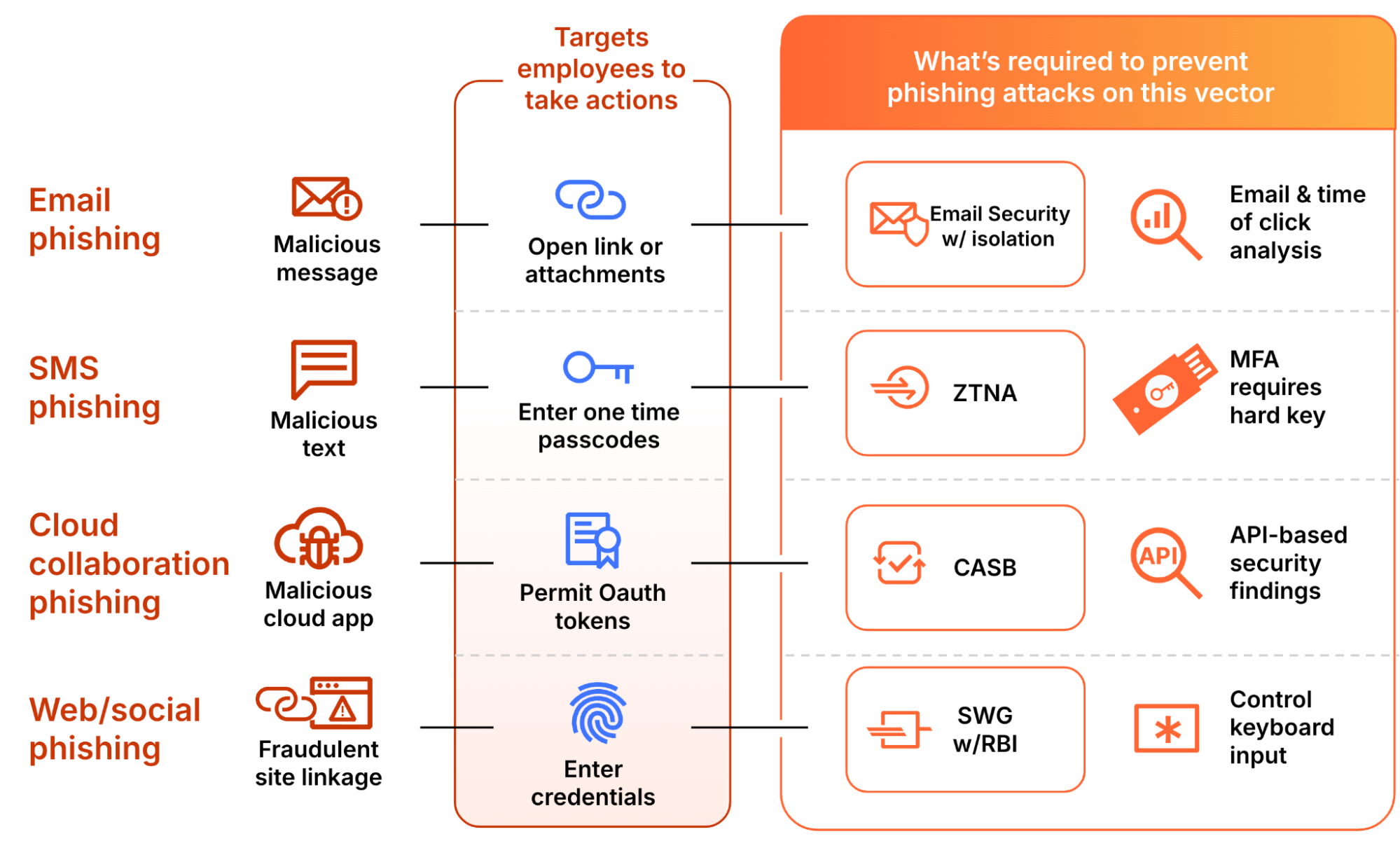

網路釣魚不僅涉及電子郵件或任何特定的協議。簡而言之,這是試圖讓像你或我這樣的人採取無意中導致損害的行動。這些攻擊之所以有效,是因為它們在視覺上或組織上看起來是真實的,例如冒充公司的首席執行官或首席財務官,當您將其分解時,它們是Cloudflare從不良電子郵件中看到最具影響力的三個主要攻擊媒介我們保護客戶免受以下的威脅: 1. 點擊連結(欺騙性連結佔威脅指標的35.6%) 2. 下載檔案或惡意軟體(惡意附件佔威脅指標的1.9 %) 3. 取得金錢或智力的商業電子郵件洩漏(BEC) 網路釣魚沒有連結或文件的屬性(威脅指標的 0.5%)。

如今,Cloudflare 發現所謂的多通路網路釣魚增加。還有哪些管道可以發送連結、文件並引發 BEC 操作? SMS (文字訊息)以及公共和私人訊息應用程式是越來越常見的攻擊媒介,它們利用透過這些管道發送連結的能力以及人們消費資訊和工作的方式。還有雲端協作,攻擊者依賴Google Workspace、Atlassian 和Microsoft Office 365 等常用協作工具上的連結、文件和BEC 網路釣魚。任何嘗試阻止網路釣魚都需要足夠全面,以偵測和防範這些不同的媒介。

在這裡了解有關這些技術和產品的更多信息

一個真實的例子

告訴您這一點是一回事,但我們很樂意為您提供一個範例,說明多頻道網路釣魚如何與老練的攻擊者對抗。

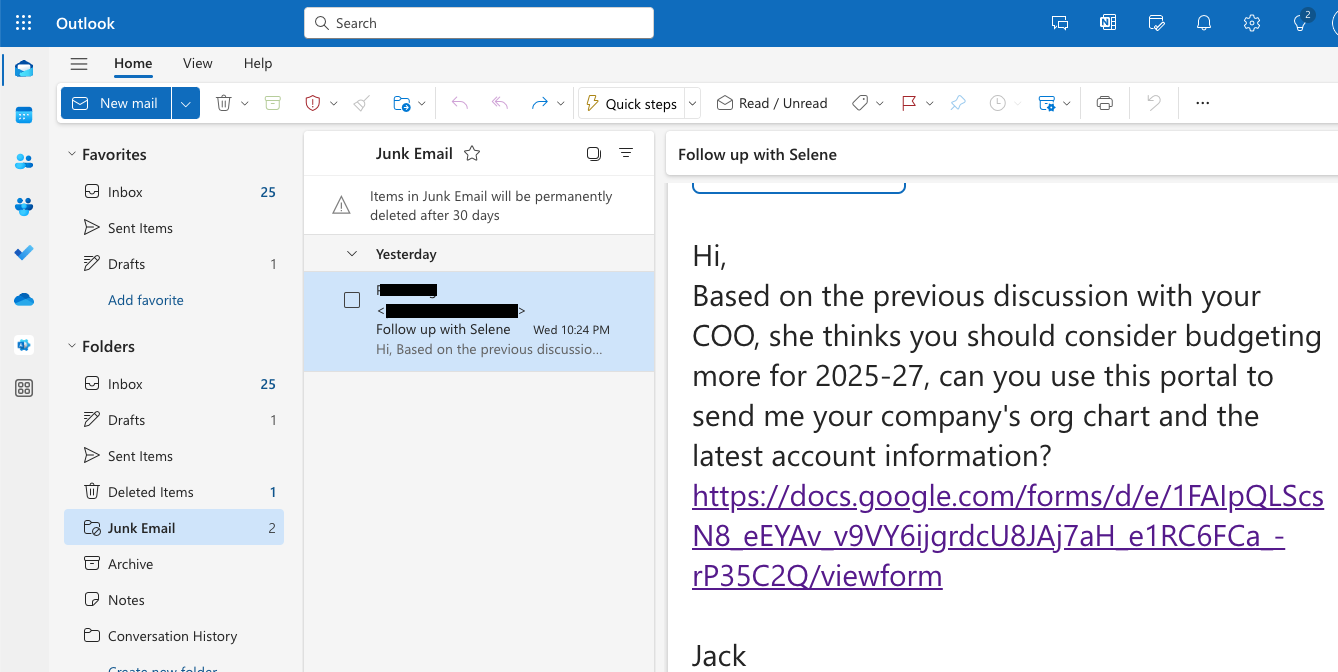

這是一封電子郵件,一位高階主管注意到他們的垃圾資料夾中。這是因為我們的電子郵件安全產品注意到它有問題並將其移至那裡,但它與主管正在處理的項目相關,因此主管認為它是合法的。有一個對公司組織結構圖的請求,攻擊者知道如果他們繼續發送電子郵件就會發現這種情況,因此他們包含了一個指向真實 Google 表單的連結:

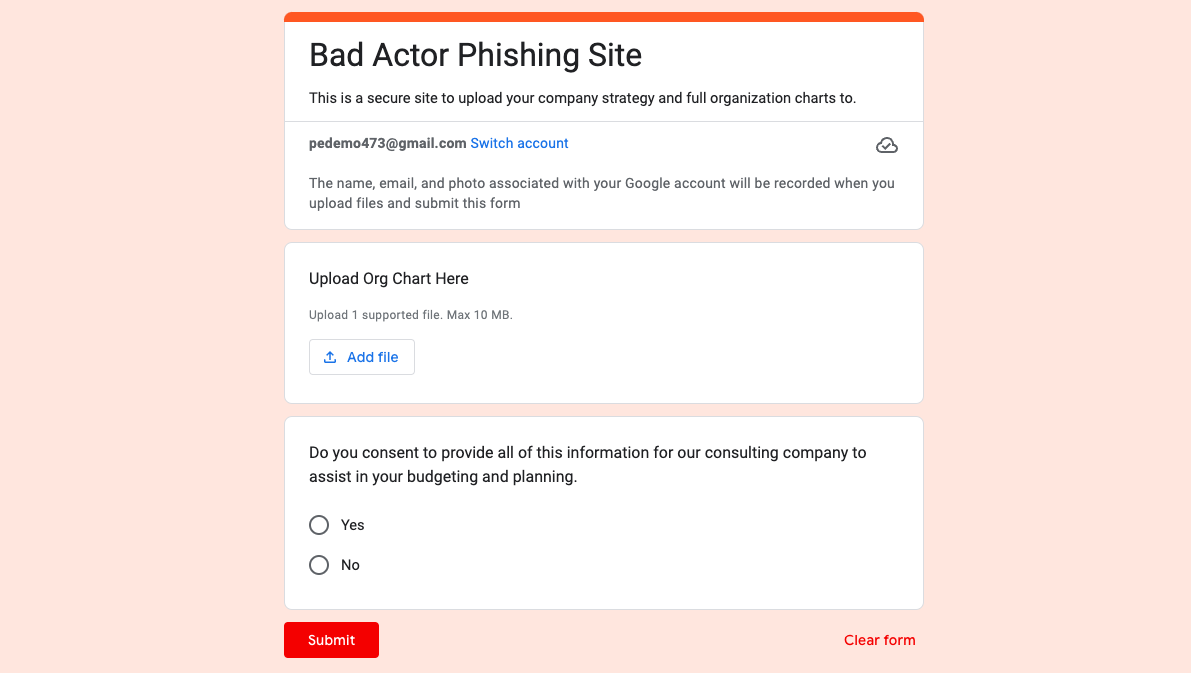

- 主管點擊該鏈接,由於它是合法的 Google 表單,因此會顯示以下內容:

- 有人要求在此處上傳組織結構圖,這就是他們嘗試做的事情:

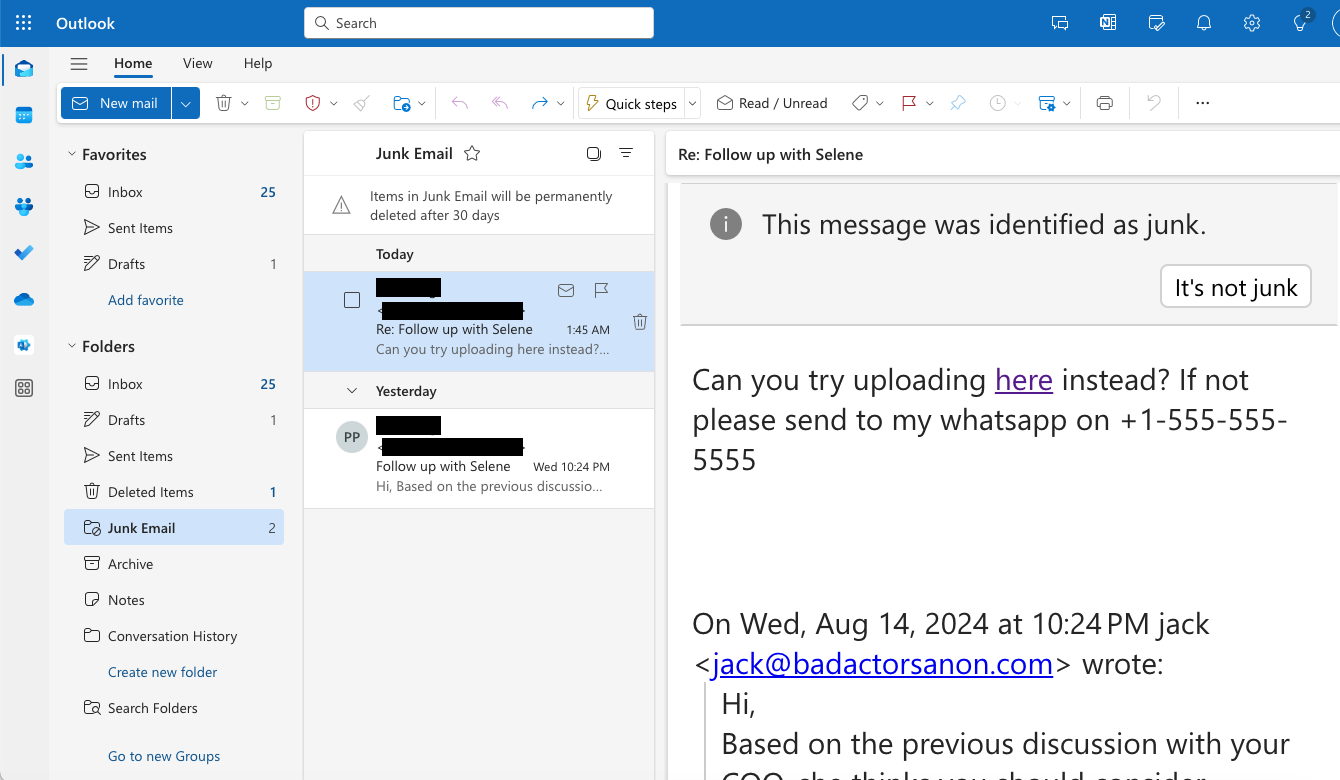

- 該高管嘗試將組織結構圖上傳到第二封電子郵件中提供的網站,並不知道該網站會加載惡意軟體,但由於它是在 Cloudflare 的瀏覽器隔離中加載的,因此可以保證該高管的設備安全。最重要的是,當嘗試上傳敏感公司文件時,操作再次停止:

- 最後他們嘗試使用 WhatsApp,我們再次封鎖它:

易於使用

設定並維護安全解決方案對於長期保護至關重要。然而,讓 IT 管理團隊不斷調整每個產品、配置並監控每個使用者的需求不僅成本高昂,而且存在風險,因為這會為這些團隊帶來大量開銷。

保護上例中的高階主管只需四個步驟:

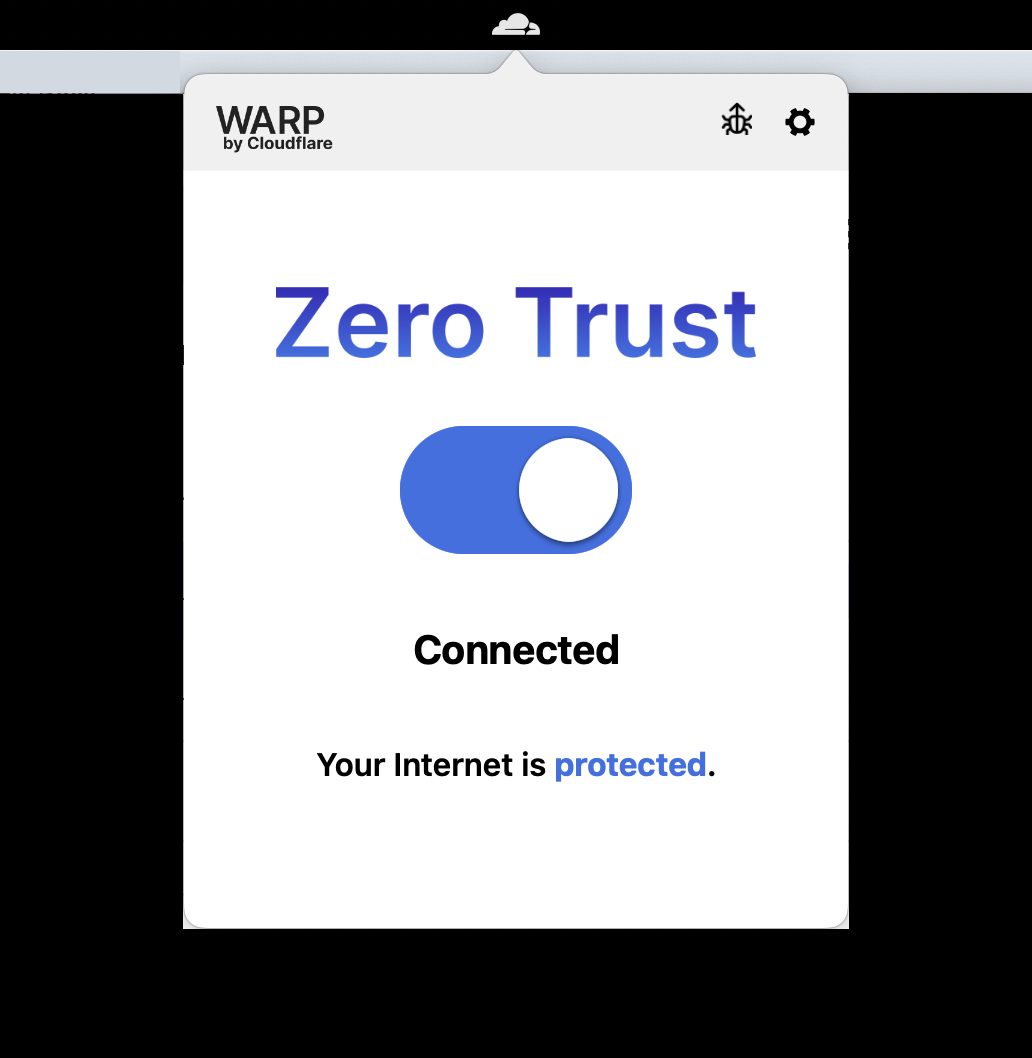

- 安裝並登入 Cloudflare 的裝置代理進行保護

只需單擊幾下,任何擁有設備代理客戶端的人都可以免受多渠道網路釣魚的侵害,從而使最終用戶和管理員能夠輕鬆應對。對於不允許安裝客戶端的組織,也可以使用 無代理部署。

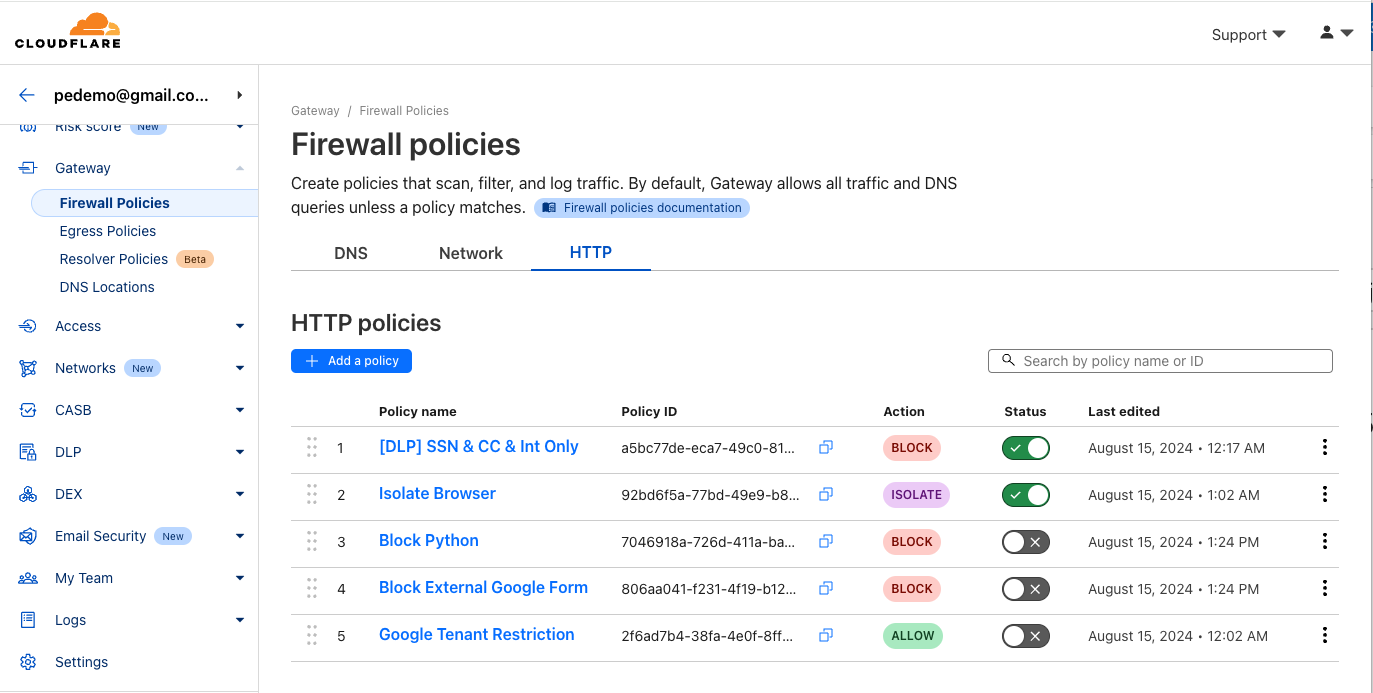

只需單擊幾下,任何擁有設備代理客戶端的人都可以免受多渠道網路釣魚的侵害,從而使最終用戶和管理員能夠輕鬆應對。對於不允許安裝客戶端的組織,也可以使用 無代理部署。 - 設定適用於透過我們的安全 Web 閘道路由的所有使用者流量的策略。這些策略可以完全阻止對高風險網站的訪問,例如已知參與網路釣魚活動的網站。對於可能可疑的網站(例如新註冊的網域),隔離的瀏覽器存取允許用戶訪問該網站,但限制他們的互動。

該高管還無法將組織結構圖上傳到免費雲端儲存服務,因為他們的組織正在使用 Cloudflare One 的網關和瀏覽器隔離解決方案,該解決方案配置為在遠端隔離環境中加載任何免費雲端儲存網站,這不僅阻止了上傳但也刪除了複製和貼上資訊的功能。此外,雖然該高階主管能夠透過 WhatsApp 與不良行為者交談,但他們的檔案由於 Cloudflare One 的網關解決方案而被阻止,該解決方案由管理員配置為阻止 WhatsApp 上的所有上傳和下載。

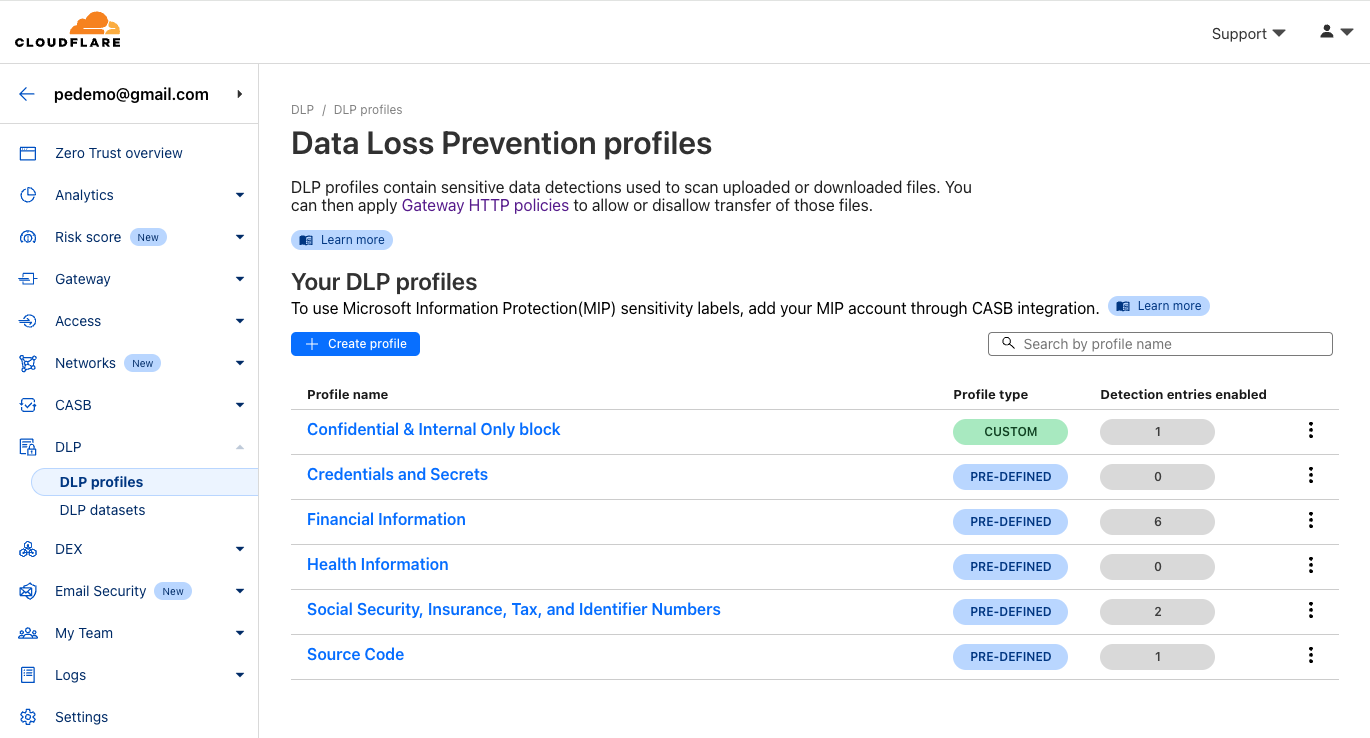

該高管還無法將組織結構圖上傳到免費雲端儲存服務,因為他們的組織正在使用 Cloudflare One 的網關和瀏覽器隔離解決方案,該解決方案配置為在遠端隔離環境中加載任何免費雲端儲存網站,這不僅阻止了上傳但也刪除了複製和貼上資訊的功能。此外,雖然該高階主管能夠透過 WhatsApp 與不良行為者交談,但他們的檔案由於 Cloudflare One 的網關解決方案而被阻止,該解決方案由管理員配置為阻止 WhatsApp 上的所有上傳和下載。 - 根據不應上傳、鍵入或複製和貼上的內容設定 DLP 策略。

該高階主管無法將組織結構圖上傳到 Google 表單,因為該組織正在使用 Cloudflare One 的網關和 DLP 解決方案。這種保護是透過配置網關來阻止任何DLP違規行為來實現的,即使是在 Google 等有效網站上也是如此。

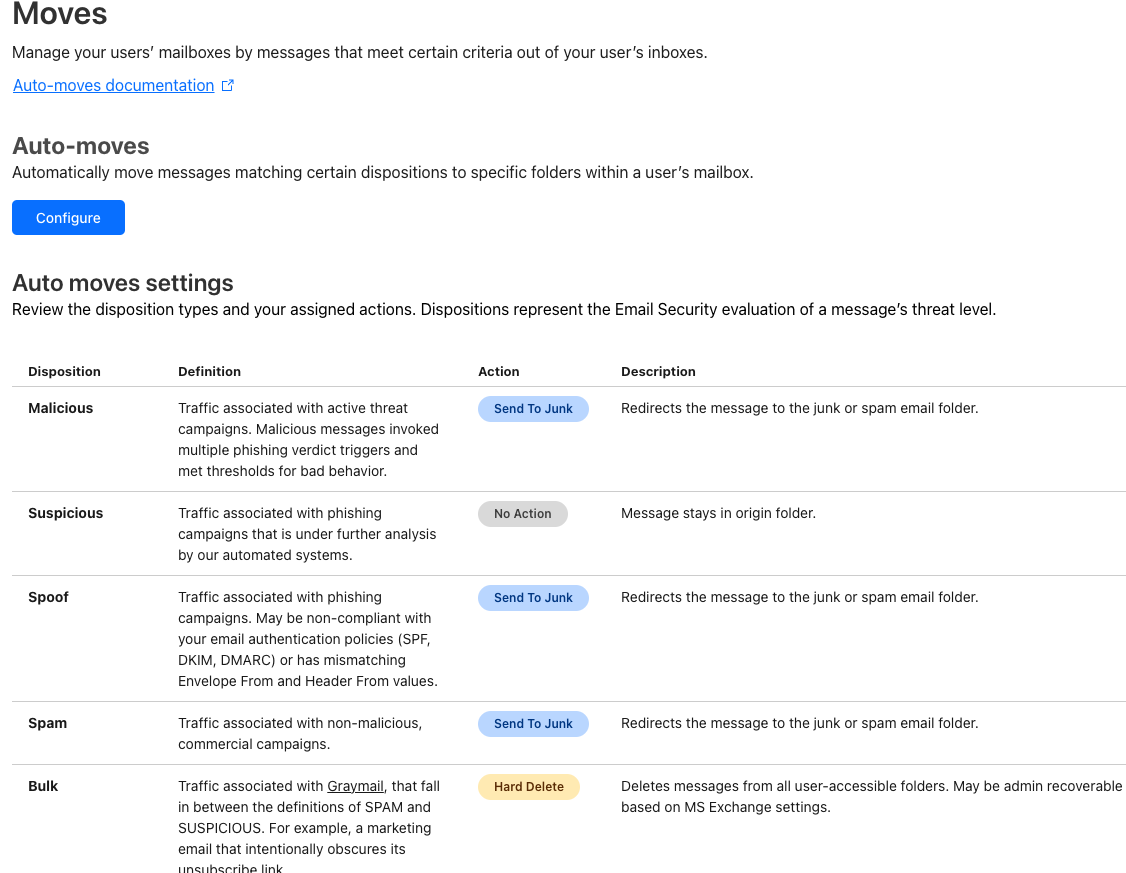

該高階主管無法將組織結構圖上傳到 Google 表單,因為該組織正在使用 Cloudflare One 的網關和 DLP 解決方案。這種保護是透過配置網關來阻止任何DLP違規行為來實現的,即使是在 Google 等有效網站上也是如此。 - 部署電子郵件安全性並根據偵測到的電子郵件類型設定自動移動規則。

在上面的範例中,該高階主管從未收到發送給他們的多封惡意電子郵件,因為 Cloudflare 的電子郵件安全正在保護他們的收件匣。確實到達的網路釣魚電子郵件被放入垃圾資料夾中,因為該電子郵件冒充與電子郵件中的簽名不匹配的某人,並且電子郵件安全中的配置會自動將其移至此處,因為管理人員設定的一鍵配置

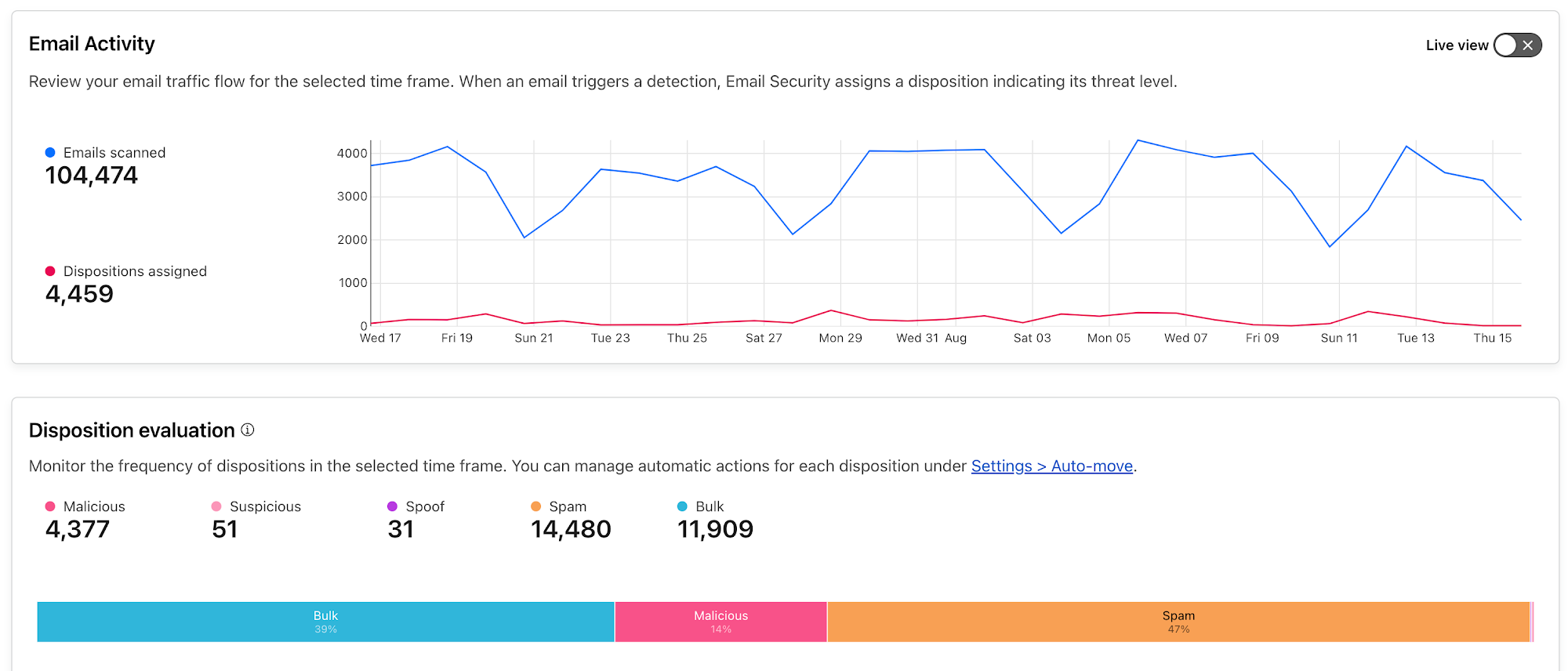

但即使有了一流的檢測,不言而喻,能夠深入研究任何指標以了解受到持續攻擊影響的個人用戶也很重要。以下是我們即將改進的電子郵件安全監控儀表板的模型。

接下來是什麼

儘管網路釣魚已經存在了三十年,但仍然是一種明顯而現實的危險,而無縫且全面的解決方案中的有效檢測實際上是當今保持保護的唯一方法。

如果您只是考慮單獨購買電子郵件安全性,您就會明白為什麼這還不夠。多層保護對於保護現代員工來說絕對必要,因為工作和資料不僅存在於電子郵件中。它們無所不在,在每台裝置上。您的網路釣魚防護也需要如此。

雖然您可以透過將多個供應商整合在一起來做到這一點,但它並不能全部協同工作。除了成本之外,多供應商方法通常還會增加本已捉襟見肘的 IT 團隊的調查、維護和一致性方面的開銷。

無論您是否剛開始使用 Cloudflare,您都可以了解獲取 Cloudflare One 產品套件的不同部分如何從整體上幫助應對網路釣魚。如果您已經深入了解 Cloudflare,並且正在尋找受財富 500 強、全球組織甚至政府實體信賴的 99.99% 有效的電子郵件偵測,您可以了解我們的電子郵件安全如何提供協助。

如果您正在運行 Office 365,並且您希望了解我們可以捕獲您目前的提供者無法捕獲的內容,您可以立即開始使用Retro Scan。